Panduan konfigurasi Cloudflare WAF dibutuhkan ketika website mulai menerima trafik yang tidak semuanya manusia. Ada bot pencari celah, scanner otomatis, percobaan brute force, injeksi SQL, XSS, request ke file sensitif, sampai crawler agresif yang menguras resource server.

Cloudflare WAF atau Web Application Firewall bekerja di depan website. Setiap request HTTP/S diperiksa di edge Cloudflare sebelum mencapai server asal. Dari titik ini, pemilik website bisa membuat firewall rules, mengaktifkan managed rules, memakai rate limiting, memberi challenge, atau memblokir request yang jelas berbahaya.

CodeF sering menemukan masalah keamanan bukan karena website tidak punya Cloudflare. Masalahnya lebih sering karena Cloudflare hanya dipasang untuk DNS dan CDN, sementara WAF dibiarkan polos. Akibatnya, halaman login tetap terbuka, endpoint sensitif bisa dipindai, dan server menerima request yang seharusnya sudah ditahan lebih awal.

Jika Anda sedang membangun website baru, pastikan fondasi teknisnya dirancang sejak awal. CodeF mengerjakan jasa pembuatan website dengan perhatian pada struktur, performa, keamanan, dan kesiapan pengelolaan jangka panjang.

Apa Itu Cloudflare WAF?

Cloudflare WAF adalah lapisan keamanan aplikasi web yang memeriksa request berdasarkan pola, ekspresi, alamat IP, negara, URI path, header, user agent, reputasi trafik, dan aturan keamanan yang diaktifkan.

WAF berbeda dari firewall jaringan biasa. Firewall jaringan lebih fokus pada alamat IP, port, dan protokol. WAF membaca konteks aplikasi. Ia bisa mengenali request ke /wp-login.php, parameter mencurigakan, percobaan akses ke .env, payload XSS, atau pola SQL injection.

Artikel Terkait:

- 9 Fitur Wajib Website Sales Mobil untuk Banjir Prospek & SPK

- Fitur Website Kantor Hukum: Elemen Wajib dan Opsional untuk Membangun Kredibilitas Digital

- Panduan Teknis Fitur Website Organisasi: Arsitektur Sistem untuk Nirlaba dan Keagamaan

- Fitur Aplikasi Sekolah Modern Terlengkap 2026: Blueprint Teknis untuk Developer & Institusi

- Cara Atasi Error “Sorry, You Are Not Allowed to Access This Page” di WordPress (Pasca Migrasi, Restore, & Update)

Dalam dokumentasi Cloudflare terbaru, custom rules berjalan pada phase http_request_firewall_custom. Phase ini dievaluasi sebelum rate limiting rules dan managed rules. Artinya, aturan yang Anda buat sendiri bisa menghentikan request lebih awal sebelum aturan lain bekerja.

Urutan ini penting. Jika sebuah custom rule memakai tindakan terminal seperti Block atau Managed Challenge, request berhenti di sana dan tidak masuk ke phase setelahnya. Karena itu, strategi firewall rules harus dibuat hati-hati, bukan sekadar menyalakan semua blokir.

Riset Keyword untuk Topik Cloudflare WAF

Data Ubersuggest Indonesia menunjukkan keyword Cloudflare WAF memiliki volume lebih kuat dibanding frasa panjang dari judul artikel. Cluster yang relevan mencakup cloudflare web application firewall, cloudflare firewall rules, cloudflare waf rules, cloudflare custom waf rules, cloudflare waf wordpress, cloudflare managed ruleset, cloudflare sql injection protection, dan best cloudflare firewall rules for wordpress.

Maknanya jelas: pembaca tidak hanya mencari teori. Mereka ingin tahu cara setting Cloudflare WAF, contoh firewall rules, kapan memakai Block atau Challenge, cara melindungi WordPress, dan bagaimana menghubungkan WAF dengan keamanan website yang sudah berjalan.

Artikel ini memakai cluster tersebut secara natural. Fokusnya tetap pada primary keyword: Panduan Konfigurasi Cloudflare WAF: Strategi Membuat Firewall Rules untuk Keamanan Website Maksimal.

Komponen Penting di Cloudflare WAF

Cloudflare WAF terdiri dari beberapa bagian. Setiap bagian punya peran berbeda. Jangan mencampur semuanya sebagai “fitur blokir”, karena efeknya pada trafik tidak sama.

Custom Rules

Custom rules adalah firewall rules yang dibuat sendiri. Anda menentukan kondisi dan aksi. Contohnya, blokir request ke file .env, challenge akses login dari luar Indonesia, atau log request dari user agent tertentu.

Custom rules cocok untuk kebutuhan spesifik. Website WordPress, toko online, aplikasi Laravel, dan dashboard internal punya pola risiko yang berbeda.

Pada website WordPress, CodeF sering menghubungkan konfigurasi WAF dengan struktur login, plugin, dan endpoint admin dalam mengerjakan orderan jasa pembuatan website WordPress.

Artikel Lainnya:

Managed Rules

Managed rules adalah aturan yang disediakan dan dikelola Cloudflare. Di dalamnya terdapat perlindungan terhadap serangan umum, termasuk pola yang berkaitan dengan OWASP, SQL injection, XSS, remote code execution, dan eksploitasi aplikasi web.

Managed rules lebih praktis untuk perlindungan dasar sampai menengah. Namun, aturan ini tetap perlu dipantau. Kadang form, API, atau plugin tertentu memicu false positive.

Rate Limiting Rules

Rate limiting membatasi jumlah request dalam periode tertentu. Fitur ini berguna untuk login, pencarian internal, endpoint API, form kontak, dan halaman yang sering diserang bot.

Contoh sederhana: jika satu IP mencoba mengakses /wp-login.php puluhan kali dalam satu menit, Cloudflare bisa memberi challenge atau memblokirnya sementara.

Security Events

Security Events adalah log untuk melihat request yang ditahan, diberi challenge, atau diblokir. Bagian ini wajib dibaca setelah membuat firewall rules. Tanpa monitoring, Anda tidak tahu apakah rule membantu atau justru menahan pengguna asli.

Persiapan Sebelum Membuat Firewall Rules

Jangan mulai dari tombol Block. Mulai dari pemetaan risiko. Website yang aman bukan berarti semua request asing diblokir. Website aman berarti request berbahaya tertahan, sedangkan pengguna asli tetap bisa bergerak lancar.

Siapkan data berikut sebelum membuat Cloudflare firewall rules:

- Daftar halaman penting seperti login, admin, checkout, dashboard, dan API.

- Daftar IP kantor, developer, monitoring, payment gateway, dan layanan pihak ketiga.

- Negara target pengunjung utama.

- Plugin, CMS, framework, atau stack yang dipakai website.

- Pola trafik normal dari analytics dan server log.

- Daftar path yang tidak boleh diakses publik.

Untuk website bisnis yang sudah aktif, konfigurasi WAF sebaiknya digabung dengan audit teknis. CodeF menangani perbaikan berkala lewat jasa maintenance website, termasuk pengecekan error, plugin, keamanan, dan performa.

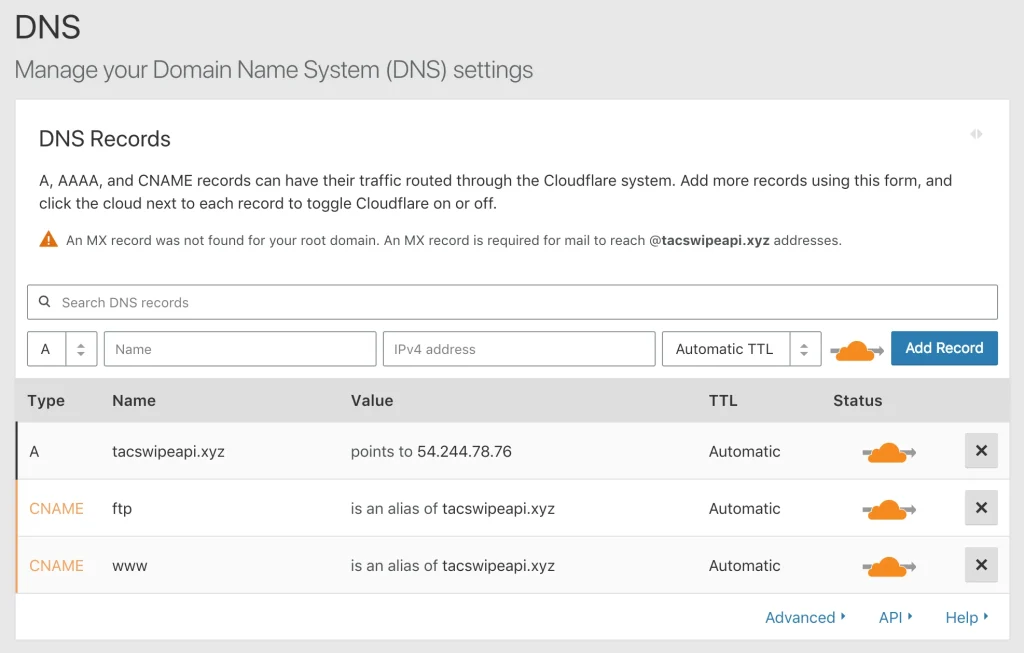

Cara Membuat Custom Rules di Dashboard Cloudflare

Dashboard Cloudflare terus berkembang. Pada tampilan baru, custom rule dapat dibuat dari halaman Security Rules. Pada tampilan lama, jalurnya sering ditemukan di Security > WAF > Custom rules.

Alur dasarnya tetap sama:

- Login ke dashboard Cloudflare.

- Pilih account dan domain yang ingin diamankan.

- Buka menu Security Rules atau Security > WAF.

- Pilih Custom rules.

- Klik Create rule.

- Tulis nama rule yang jelas.

- Buat expression sesuai kondisi.

- Pilih action.

- Simpan, lalu pantau Security Events.

Cloudflare memakai pola sederhana: jika request cocok dengan expression, jalankan action. Expression bisa membaca negara, IP, path, hostname, user agent, method, header, cookie, dan variabel Cloudflare tertentu.

Field, Operator, Value, Action

Empat bagian ini menentukan kualitas firewall rules.

- Field: bagian request yang diperiksa, seperti URI Path, IP Source Address, Country, atau User Agent.

- Operator: cara membandingkan, seperti equals, contains, starts with, atau is in.

- Value: nilai yang dicari, misalnya

/wp-login.php,ID, atau alamat IP. - Action: tindakan Cloudflare, seperti Block, Managed Challenge, Skip, Log, atau Allow.

Nama rule harus menjelaskan tujuan. Hindari nama seperti Rule 1. Gunakan nama seperti Block Sensitive Files, Challenge Non-ID Login, atau Protect WordPress XMLRPC.

Action Cloudflare WAF yang Perlu Dipahami

Satu expression bisa aman atau berbahaya tergantung action-nya. Inilah bagian yang sering membuat konfigurasi WAF terasa rumit.

Block

Block cocok untuk request yang jelas tidak valid. Contohnya akses ke /.env, /.git, /composer.json, atau path backup yang tidak boleh publik.

Jangan memakai Block untuk trafik yang masih ambigu. Salah blokir bisa membuat calon pelanggan gagal membuka website.

Managed Challenge

Managed Challenge meminta Cloudflare menilai request dan memberi challenge jika perlu. Ini lebih aman untuk trafik yang mencurigakan tetapi belum pasti jahat.

Gunakan Managed Challenge untuk login dari negara di luar target, user agent aneh, request tanpa referer pada path tertentu, atau trafik yang terlihat otomatis.

Skip

Skip dipakai untuk mengecualikan request tertentu dari fitur keamanan lanjutan. Misalnya, layanan payment gateway atau monitoring internal terkena challenge. Anda bisa membuat rule yang mengenali IP atau user agent resmi, lalu skip fitur tertentu.

Cloudflare mencatat bahwa Bot Fight Mode pada plan Free tidak bisa di-skip dengan custom rules karena tidak berjalan di Ruleset Engine. Jika butuh pengecualian bot yang lebih rapi, gunakan fitur yang mendukung skip seperti Super Bot Fight Mode pada plan yang sesuai.

Log

Log cocok untuk fase uji. Anda bisa mencatat request yang cocok dengan expression tanpa memblokirnya. Ini cara paling tenang untuk melihat dampak rule sebelum dinaikkan menjadi Challenge atau Block.

Strategi Firewall Rules untuk WordPress

WordPress sering menjadi target karena populer. Serangan yang muncul dapat berupa brute force login, spam XML-RPC, scanning plugin, request ke file konfigurasi, dan percobaan eksploitasi tema.

Jika website WordPress pernah mengalami error akses admin setelah migrasi, backup, atau perubahan role, baca juga panduan CodeF tentang error sorry you are not allowed to access this page di WordPress. Keamanan WAF dan kesehatan WordPress sering saling berhubungan.

Rule 1: Lindungi wp-login.php

Halaman /wp-login.php adalah target brute force. Jangan langsung blokir semua negara asing jika website Anda menerima pengguna global. Untuk website lokal, Managed Challenge sering lebih bijak.

(http.request.uri.path eq "/wp-login.php" and ip.src.country ne "ID")Action yang disarankan: Managed Challenge. Jika website hanya dikelola dari IP kantor, Anda bisa membuat rule lebih ketat dengan daftar IP yang diizinkan.

(http.request.uri.path eq "/wp-login.php" and not ip.src in {203.0.113.10 203.0.113.11})Action yang disarankan: Block atau Managed Challenge, tergantung kebutuhan akses admin.

Rule 2: Batasi wp-admin

Path /wp-admin perlu perlakuan khusus. Namun jangan lupa, WordPress memakai /wp-admin/admin-ajax.php untuk beberapa fungsi frontend. Jika rule terlalu kasar, fitur website bisa rusak.

(starts_with(http.request.uri.path, "/wp-admin") and http.request.uri.path ne "/wp-admin/admin-ajax.php" and ip.src.country ne "ID")Action yang disarankan: Managed Challenge. Untuk website internal, gunakan IP allowlist.

Rule 3: Tahan XML-RPC

xmlrpc.php sering disalahgunakan untuk brute force dan pingback abuse. Jika website tidak memakai aplikasi mobile WordPress, Jetpack, atau integrasi lama, path ini bisa diblokir.

(http.request.uri.path eq "/xmlrpc.php")Action yang disarankan: Block. Jika ada integrasi yang masih memakai XML-RPC, gunakan Log dulu.

Strategi Firewall Rules untuk Website Laravel dan CodeIgniter

Website berbasis Laravel, CodeIgniter, atau framework PHP lain punya pola risiko berbeda. Serangan sering mengarah ke file environment, debug route, folder vendor, endpoint upload, dan panel admin custom.

CodeF menyesuaikan WAF dengan struktur aplikasi saat mengerjakan jasa web app Laravel dan CodeIgniter, karena setiap aplikasi punya route, role, dan kebutuhan API yang berbeda.

Rule 4: Blokir File Sensitif

Request ke file seperti .env, .git, composer.json, package.json, dan backup database hampir selalu mencurigakan.

(http.request.uri.path contains "/.env" or http.request.uri.path contains "/.git" or http.request.uri.path contains "/composer.json" or http.request.uri.path contains "/package.json" or http.request.uri.path contains ".sql")Action yang disarankan: Block. Rule ini bisa dipakai di banyak jenis website, bukan hanya Laravel.

Rule 5: Challenge Endpoint Admin Custom

Banyak aplikasi memakai path admin custom seperti /panel, /dashboard, /cms, atau /backend. Path ini sebaiknya tidak dibiarkan terbuka tanpa proteksi tambahan.

((starts_with(http.request.uri.path, "/panel") or starts_with(http.request.uri.path, "/dashboard") or starts_with(http.request.uri.path, "/backend")) and ip.src.country ne "ID")Action yang disarankan: Managed Challenge. Untuk dashboard internal, gunakan IP allowlist.

Strategi Firewall Rules untuk Toko Online dan Landing Page

Toko online dan landing page perlu perlindungan yang tidak mengganggu konversi. Jangan membuat rule yang terlalu agresif pada halaman checkout, pembayaran, atau form leads.

CodeF menata keamanan dan alur transaksi dalam pembuatan web toko online, terutama untuk katalog, checkout, form, dan integrasi pembayaran.

Rule 6: Rate Limit Form Kontak

Form kontak sering menerima spam. WAF custom rules bisa membantu, tetapi rate limiting lebih tepat jika masalahnya jumlah request berlebihan.

Contoh pola: jika satu IP mengirim request POST ke /contact atau /kontak terlalu sering, beri challenge atau blokir sementara.

(http.request.method eq "POST" and (http.request.uri.path contains "/contact" or http.request.uri.path contains "/kontak"))Action yang disarankan: gunakan Rate Limiting Rules, bukan Block permanen.

Rule 7: Jangan Ganggu Payment Gateway

Payment gateway, webhook, dan API callback tidak selalu terlihat seperti pengguna biasa. Mereka bisa tidak membawa cookie, referer, atau browser header lengkap.

Jika webhook terkena challenge, transaksi bisa gagal. Buat allowlist atau skip rule berdasarkan IP resmi, path webhook, secret header, atau kombinasi yang disarankan penyedia pembayaran.

Untuk landing page iklan, CodeF mengatur CTA, form, tracking, dan keamanan dasar disetiap landing page.

Geo-Blocking yang Tidak Merusak SEO

Geo-blocking terlihat menggoda. Jika bisnis lokal hanya melayani Indonesia, memblokir negara lain terasa masuk akal. Namun, keputusan ini perlu hati-hati.

Beberapa crawler, monitoring, tools SEO, payment processor, dan layanan pihak ketiga bisa datang dari luar negara target. Jika langsung Block, Anda bisa menutup akses yang masih dibutuhkan.

Untuk website lokal, strategi yang lebih aman:

- Gunakan Log selama beberapa hari.

- Lihat negara, path, dan action di Security Events.

- Pakai Managed Challenge untuk negara berisiko.

- Gunakan Block hanya untuk pola yang jelas jahat.

- Buat pengecualian untuk layanan penting.

(ip.src.country in {"RU" "CN" "KP"} and not cf.client.bot)Action yang disarankan: Managed Challenge dulu. Naikkan ke Block jika log membuktikan trafiknya memang tidak valid.

Cloudflare Managed Rules dan OWASP Core Ruleset

Managed Rules berguna untuk perlindungan yang lebih luas. Cloudflare menyediakan ruleset yang dirancang untuk mendeteksi serangan umum. OWASP Core Ruleset membantu mengenali pola seperti SQL injection, XSS, file inclusion, dan anomali request.

Namun, Managed Rules tetap perlu fase pemantauan. Form kompleks, API, editor konten, upload file, dan endpoint admin kadang terlihat mencurigakan bagi WAF.

Urutan evaluasi juga perlu dipahami. Cloudflare menjalankan HTTP DDoS Attack Protection, lalu Custom Rules, Rate Limiting Rules, Managed Rules, dan Super Bot Fight Mode. Jika custom rule sudah memblokir request, Managed Rules tidak mengevaluasi request tersebut.

Strategi yang rapi:

- Aktifkan Managed Rules sesuai plan.

- Mulai dengan mode yang tidak terlalu agresif jika tersedia.

- Pantau Security Events.

- Buat exception hanya untuk false positive yang terbukti.

- Jangan skip seluruh managed ruleset untuk satu masalah kecil.

Untuk website organisasi yang banyak memiliki form, halaman anggota, dan konten dinamis, baca juga panduan teknis fitur website organisasi agar konfigurasi keamanan tetap selaras dengan kebutuhan fitur.

Contoh Konfigurasi WAF via Cloudflare Rulesets API

Contoh lama Cloudflare Firewall Rules API sudah tidak ideal untuk artikel teknis terbaru. Cloudflare sekarang mengarahkan custom rule zone-level melalui Rulesets API. Custom rules harus diletakkan pada phase entry point ruleset http_request_firewall_custom.

Alurnya seperti ini:

- Ambil entry point ruleset untuk phase

http_request_firewall_custom. - Jika ruleset sudah ada, ambil

RULESET_ID. - Tambahkan rule baru ke endpoint

/rulesets/$RULESET_ID/rules. - Jika entry point belum ada, buat ruleset baru dengan rule di dalam array

rules.

Berikut contoh PHP untuk menambahkan custom rule yang memblokir akses ke file sensitif. Kode ini memakai PrismJS sesuai kebutuhan highlight.

<?php

$apiToken = 'YOUR_CLOUDFLARE_API_TOKEN';

$zoneId = 'YOUR_ZONE_ID';

$phase = 'http_request_firewall_custom';

$entrypointUrl = "https://api.cloudflare.com/client/v4/zones/$zoneId/rulesets/phases/$phase/entrypoint";

function cloudflareRequest($method, $url, $apiToken, $payload = null)

{

$ch = curl_init($url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, true);

curl_setopt($ch, CURLOPT_CUSTOMREQUEST, $method);

curl_setopt($ch, CURLOPT_HTTPHEADER, [

'Authorization: Bearer ' . $apiToken,

'Content-Type: application/json',

]);

if ($payload !== null) {

curl_setopt($ch, CURLOPT_POSTFIELDS, json_encode($payload));

}

$body = curl_exec($ch);

$status = curl_getinfo($ch, CURLINFO_HTTP_CODE);

curl_close($ch);

return [

'status' => $status,

'body' => json_decode($body, true),

'raw' => $body,

];

}

$entrypoint = cloudflareRequest('GET', $entrypointUrl, $apiToken);

$rule = [

'description' => 'Block sensitive files',

'expression' => '(http.request.uri.path contains "/.env") or (http.request.uri.path contains "/.git") or (http.request.uri.path contains "/composer.json")',

'action' => 'block',

];

if ($entrypoint['status'] === 200 && isset($entrypoint['body']['result']['id'])) {

$rulesetId = $entrypoint['body']['result']['id'];

$createRuleUrl = "https://api.cloudflare.com/client/v4/zones/$zoneId/rulesets/$rulesetId/rules";

$result = cloudflareRequest('POST', $createRuleUrl, $apiToken, $rule);

} elseif ($entrypoint['status'] === 404) {

$payload = [

'name' => 'Zone custom WAF rules',

'kind' => 'zone',

'phase' => $phase,

'rules' => [$rule],

];

$result = cloudflareRequest('PUT', $entrypointUrl, $apiToken, $payload);

} else {

die('Gagal membaca entry point ruleset: ' . $entrypoint['raw']);

}

if ($result['status'] >= 200 && $result['status'] < 300) {

echo "Custom WAF rule berhasil dibuat.";

} else {

echo "Gagal membuat rule: " . $result['raw'];

}

?>Gunakan token dengan permission yang sesuai, misalnya akses tulis untuk Zone WAF. Jangan menaruh token asli di repository publik. Simpan token di environment variable atau secret manager.

Urutan Rules yang Sering Membuat Bingung

Cloudflare mengevaluasi rules berdasarkan phase dan urutan. Ini membuat beberapa kasus terlihat aneh. Misalnya, Managed Rules tidak mencatat request karena request sudah diblokir oleh Custom Rules lebih dulu.

Prinsip praktisnya:

- Rule paling spesifik ditempatkan lebih atas.

- Rule dengan Block untuk file sensitif boleh dibuat tegas.

- Rule untuk negara atau user agent sebaiknya mulai dari Log atau Managed Challenge.

- Skip rule harus dibuat sempit agar tidak membuka celah luas.

- Periksa Security Events sebelum menaikkan level proteksi.

Jika Anda memakai WordPress headless, API publik, atau frontend modern, jangan menyalin rule mentah dari website biasa. Arsitektur seperti ini punya endpoint berbeda. Referensi tambahan: analisis headless WordPress.

Checklist Cloudflare WAF untuk Keamanan Website

Gunakan checklist ini sebelum menyebut konfigurasi WAF selesai.

- Cloudflare proxy aktif pada record utama website.

- SSL/TLS sudah benar dan tidak menimbulkan redirect loop.

- Custom rule untuk file sensitif sudah aktif.

- Halaman login dilindungi dengan challenge atau allowlist.

- XML-RPC WordPress diblokir jika tidak dipakai.

- Rate limiting diterapkan pada login, form, pencarian, dan API sensitif.

- Managed Rules aktif sesuai kebutuhan plan.

- Security Events dipantau setelah rule dibuat.

- False positive dicatat sebelum dibuat exception.

- Token API disimpan aman dan tidak masuk ke source code publik.

Jika website baru dipindahkan atau dicloning, WAF perlu dicek ulang bersama DNS, SSL, plugin, path admin, dan cache. CodeF dapat membantu melalui jasa cloning website agar hasil cloning tidak membawa celah konfigurasi lama.

Kesalahan Umum Saat Setting Cloudflare WAF

Banyak masalah WAF muncul dari rule yang terlalu luas. Tujuannya menjaga website, tetapi hasilnya justru mengganggu pengguna.

Memblokir Semua Negara di Luar Target

Ini terlihat bersih, tetapi bisa menahan crawler, vendor, monitoring, tools audit, atau pengguna asli yang sedang memakai jaringan luar negeri.

Menggunakan User Agent sebagai Satu-satunya Bukti

User agent mudah dipalsukan. Blokir user agent curl, wget, atau python bisa berguna, tetapi jangan menganggapnya bukti tunggal untuk semua kasus.

Membuat Skip Rule Terlalu Luas

Skip rule untuk satu webhook tidak boleh membebaskan seluruh website dari managed rules. Batasi dengan path, IP, method, dan header jika memungkinkan.

Tidak Membaca Security Events

WAF bukan pengaturan sekali jadi. Security Events memberi sinyal apakah rule terlalu lemah, terlalu keras, atau sudah tepat.

Menyalin Rule Tanpa Memahami Stack Website

Rule untuk WordPress belum tentu cocok untuk Laravel. Rule untuk company profile belum tentu cocok untuk toko online. Rule untuk website statis belum tentu aman untuk aplikasi dengan API.

Untuk website perusahaan, konfigurasi keamanan sebaiknya mengikuti arsitektur konten dan kebutuhan lead. CodeF menggabungkan struktur halaman, CTA, dan proteksi teknis saat bikin website perusahaan.

Monitoring Setelah Firewall Rules Aktif

Setelah rule dibuat, buka Security Events. Filter berdasarkan action, negara, path, user agent, dan rule name. Lihat apakah rule menangkap request yang sesuai.

Hal yang perlu dicek:

- Apakah ada pengguna asli yang terkena Block?

- Apakah challenge terlalu sering muncul di halaman penting?

- Apakah path sensitif masih lolos ke origin?

- Apakah request bot naik pada jam tertentu?

- Apakah rule tertentu terlalu sering aktif tanpa alasan jelas?

Gunakan data itu untuk memperbaiki expression. Kadang cukup mengganti contains menjadi equals. Kadang perlu menambah pengecualian untuk path tertentu. Kadang rule harus dipisah agar log lebih mudah dibaca.

Untuk urusan DNS yang sering berkaitan dengan Cloudflare, baca panduan DNS record Cloudflare. WAF yang rapi tetap membutuhkan DNS dan proxy yang benar.

FAQ Cloudflare WAF dan Firewall Rules

Apa itu Cloudflare WAF?

Cloudflare WAF adalah Web Application Firewall yang memeriksa request HTTP/S sebelum masuk ke server. Fitur ini membantu menahan SQL injection, XSS, brute force, scanner, request file sensitif, dan trafik aplikasi web berisiko.

Apakah Cloudflare WAF gratis?

Cloudflare memiliki fitur keamanan pada berbagai plan, tetapi ketersediaan WAF, managed rules, jumlah custom rules, dan fitur bot berbeda per paket. Periksa dashboard dan halaman plan Cloudflare sebelum menentukan strategi.

Apa bedanya Cloudflare WAF dan firewall rules?

Cloudflare WAF adalah sistem perlindungannya. Firewall rules atau custom rules adalah aturan yang Anda buat di dalam sistem tersebut untuk menangani kondisi tertentu.

Apakah Cloudflare WAF bisa melindungi WordPress?

Bisa. Cloudflare WAF dapat membantu melindungi wp-login.php, wp-admin, xmlrpc.php, file sensitif, dan request mencurigakan. WordPress tetap harus diperbarui, memakai plugin yang sehat, dan memiliki konfigurasi server yang benar.

Kapan memakai Block dan kapan memakai Managed Challenge?

Gunakan Block untuk request yang jelas tidak sah, seperti akses ke .env atau .git. Gunakan Managed Challenge untuk trafik yang mencurigakan tetapi masih mungkin berasal dari manusia asli.

Apakah Cloudflare WAF bisa menggantikan security plugin?

Tidak sepenuhnya. WAF bekerja sebelum request masuk ke server. Security plugin bekerja di dalam aplikasi. Keduanya bisa saling melengkapi jika tidak membuat aturan yang bentrok.

Kenapa rule Cloudflare WAF tidak bekerja?

Penyebab umum: DNS record belum proxied, expression salah, rule berada di urutan yang kurang tepat, path tidak sesuai, action hanya Log, atau request berhenti di fitur Cloudflare lain sebelum mencapai rule yang Anda cek.

Apakah Cloudflare WAF memengaruhi SEO?

Bisa, jika konfigurasi terlalu agresif dan menahan crawler penting atau pengguna asli. Gunakan Managed Challenge, Log, dan pengecualian sempit sebelum memakai Block luas.

Apakah perlu developer untuk setting Cloudflare WAF?

Untuk rule sederhana, pemilik website bisa melakukannya sendiri. Untuk website bisnis, toko online, WordPress kompleks, Laravel, API, atau dashboard internal, bantuan developer lebih aman karena satu rule keliru bisa mengganggu transaksi dan login.

CodeF dapat membantu audit, perbaikan, dan konfigurasi Cloudflare WAF untuk website yang sudah berjalan atau website baru. Hubungi CodeF melalui 0813-989-12341 jika Anda ingin firewall rules disusun berdasarkan struktur website, bukan sekadar daftar blokir generik.

Rujukan teknis resmi: Cloudflare WAF Developers dan Cloudflare Rulesets API untuk custom rules.